في ظل التطور المتسارع لوسائل التواصل الاجتماعي، لم تعد هذه المنصات مجرد أدوات للتفاعل والتواصل، بل تحولت إلى ساحات مفتوحة تُستخدم أحيانًا في أنشطة أكثر تعقيدًا وخطورة، من بينها عمليات الاستهداف والتجنيد الإلكتروني، ومع تزايد الاعتماد على الإنترنت في الحياة اليومية، أصبحت الإعلانات الممولة والروابط الرقمية جزءًا مألوفًا من تجربة المستخدم، وهو ما تستغله بعض الجهات لتنفيذ عمليات خفية تحت غطاء محتوى عادي، وفي هذا السياق، كشف تحقيق حديث صادر عن موقع The Intercept الاستخباراتي عن شبكة من الصفحات المشبوهة على فيسبوك، يُشتبه في استخدامها كوسيلة لتجنيد مستخدمين عرب، عبر أساليب تجمع بين الخداع التقني والتأثير النفسي، من قبل إسرائيل.

صفحات أصدقاء إسرائيل

يرصد التحقيق ما وصفه بنشاط منظم لعدد من الصفحات التي تحمل اسم “أصدقاء إسرائيل”، والتي ظهرت خلال فترة زمنية متقاربة، وتستهدف مستخدمين في دول مثل مصر وتركيا وليبيا، وتعرض هذه الصفحات إعلانات ممولة تبدو في ظاهرها عادية، تدعو الأفراد الذين يمتلكون “روح القيادة” أو الرغبة في التعاون إلى التقديم عبر روابط مرفقة، ما يمنح الانطباع بأنها فرص عمل أو مبادرات تعاون مدني.

غير أن التحليل الدقيق لطبيعة هذه الصفحات يكشف عن نمط متكرر في أسلوب عملها، حيث تعتمد على بناء الثقة أولًا من خلال محتوى بصري ورسائل مصممة بعناية، فعلى سبيل المثال، تظهر بعض الإعلانات صورًا لأشخاص يرتدون رموزًا ثقافية أو سياسية قريبة من الجمهور المستهدف، مثل الكوفية الفلسطينية، مع خلفيات لمدن مألوفة، في محاولة لإزالة الشكوك وخلق إحساس بالألفة، وتُعد هذه الخطوة، وفق التقرير، جزءًا من المرحلة الأولى في عملية الاستدراج.

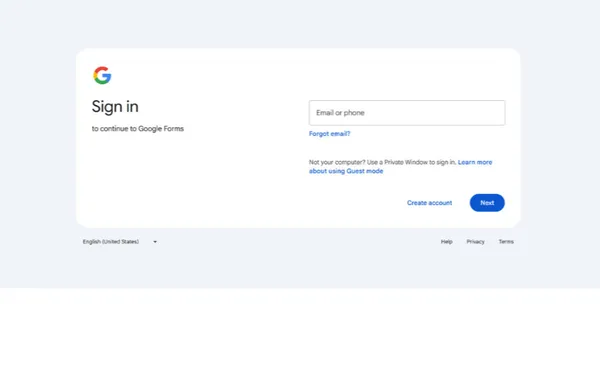

بعد جذب انتباه المستخدم، يتم توجيهه إلى رابط يبدو للوهلة الأولى آمنًا، وغالبًا ما يكون على هيئة نموذج Google Forms، وهي أداة معروفة وموثوقة لدى الكثيرين. إلا أن الفحص الفني الذي أجراه موقع استخباراتي أظهر أن هذه الروابط لا تعمل بالطريقة التقليدية، بل تمر عبر عدة طبقات من الصفحات الوسيطة، في محاولة لإخفاء الوجهة الحقيقية للرابط. والأخطر من ذلك، أن بعض هذه الروابط يطلب من المستخدم إدخال كلمة المرور الخاصة به قبل الوصول إلى النموذج، وهو سلوك غير معتاد ويشير بوضوح إلى احتمالية سرقة بيانات الدخول.

سرقة البيانات من خلال Google Forms

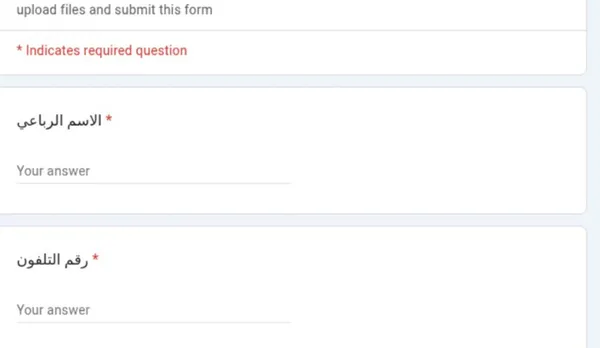

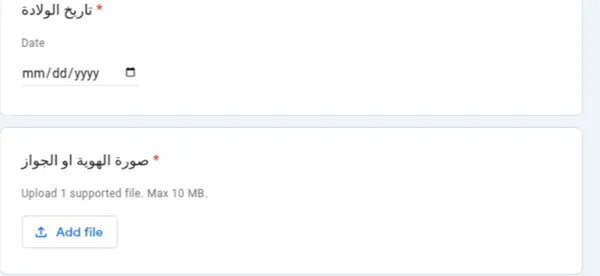

ويؤكد التقرير أن استغلال أدوات موثوقة مثل Google Forms يُعد تكتيكًا ذكيًا، حيث إن المستخدمين غالبًا لا يشككون في هذه الروابط، كما أن أنظمة الحماية قد لا تحظرها بسهولة، حتى لو كان المحتوى بداخلها احتياليًا، وبمجرد تجاوز هذه المرحلة، يجد المستخدم نفسه أمام استبيان يطلب معلومات تفصيلية للغاية، تتجاوز بكثير ما هو مطلوب في النماذج التقليدية.

تشمل هذه البيانات الاسم الرباعي، العمر، رقم الهاتف، وأحيانًا تفاصيل إضافية تتعلق بمكان الإقامة أو طبيعة العمل. لكن ما يثير القلق بشكل أكبر هو الأسئلة التي تتعلق بالعلاقات الشخصية، مثل الاستفسار عما إذا كان لدى المستخدم أقارب أو أصدقاء في مناطق حساسة مثل غزة. ويرى التحقيق أن هذا النوع من الأسئلة يعكس محاولة لرسم شبكة علاقات، وليس مجرد جمع بيانات فردية، وهو ما يتماشى مع أساليب معروفة في العمل الاستخباراتي.

ماذا يمكنك أن تقدم لإسرائيل؟

وتصل العملية إلى ذروتها عند طرح سؤال مباشر: “ماذا يمكنك أن تقدم لإسرائيل؟”، وهو ما يخرج تمامًا عن إطار الاستبيانات العادية، ويدفع إلى الاعتقاد بأن الهدف النهائي هو اختبار استعداد المستخدم للتعاون أو تقديم خدمات، ما يعزز فرضية أن الأمر يتعلق بمحاولة تجنيد وليس مجرد تصيّد إلكتروني.

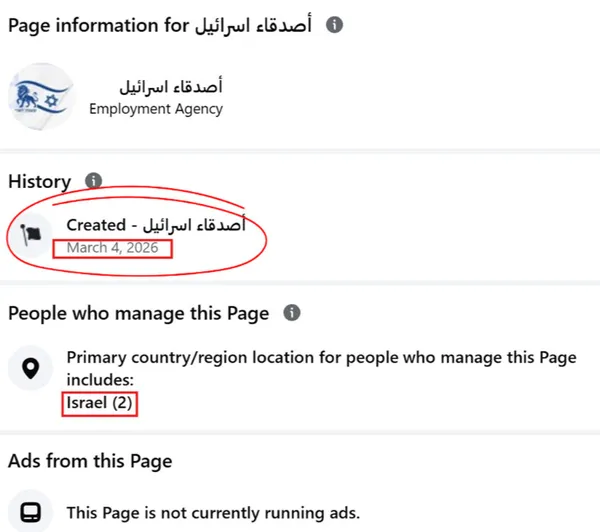

وفيما يتعلق بالانتشار الجغرافي، يشير التقرير إلى أن الصفحة الأولى استهدفت العرب المقيمين في تركيا، وتم إنشاؤها في مارس 2026، وتدار من داخل إسرائيل. وبعدها بيوم واحد فقط، ظهرت صفحة مشابهة تستهدف المستخدمين في مصر، بنفس الاسم تقريبًا ونفس أسلوب العمل، ما يعكس تنسيقًا واضحًا. كما تم رصد صفحة ثالثة تستهدف ليبيا، لكنها اعتمدت على استراتيجية مختلفة، حيث ركزت على استقطاب أفراد لديهم خلفيات عسكرية أو أمنية، من خلال دعوات مباشرة مثل “هل لديك خبرة عسكرية؟”.

هذا التنوع في أساليب الاستهداف، بحسب التقرير، يدل على أن الجهة القائمة على هذه الصفحات تقوم بتكييف رسائلها وفقًا لطبيعة الجمهور في كل دولة، وهو ما يعزز فرضية وجود تخطيط مركزي واستراتيجية طويلة المدى. كما أن التشابه في توقيت إنشاء الصفحات، وآلية إدارتها، والمحتوى المنشور، يشير إلى أنها جزء من شبكة واحدة تعمل بشكل منظم.

ومن اللافت أيضًا أن بعض الروابط التي تم رصدها في البداية تم حظرها لاحقًا، وهو ما قد يدل على اكتشاف نشاطها من قبل جهات تقنية أو أمنية. ومع ذلك، فإن ظهور صفحات جديدة بأساليب مشابهة يشير إلى أن هذه العمليات قد تكون مستمرة ومتجددة.

ويحذر التقرير من أن المرحلة التالية لهذه العملية لا تزال غير واضحة بشكل كامل، لكن طبيعة البيانات التي يتم جمعها، إلى جانب الأسئلة المطروحة، تشير إلى احتمالات متعددة، تبدأ من الابتزاز الإلكتروني، ولا تنتهي بمحاولات التجنيد المباشر أو غير المباشر. كما أن امتلاك معلومات حساسة عن الأفراد وعلاقاتهم قد يُستخدم في بناء ملفات شخصية تُستغل لاحقًا في سياقات مختلفة.

ويختتم التحقيق بالتأكيد على أن هذه الأنشطة تمثل نموذجًا لما يُعرف بالحروب الرقمية الحديثة، حيث يتم استهداف الأفراد بشكل مباشر عبر أدوات تبدو يومية وعادية. كما يشدد على أهمية رفع الوعي لدى المستخدمين بضرورة الحذر عند التعامل مع الروابط غير الموثوقة، وعدم مشاركة البيانات الشخصية إلا عبر قنوات رسمية ومعروفة، خاصة في ظل تزايد استخدام الإنترنت كوسيلة للوصول إلى الأفراد واستغلالهم.

في النهاية، يسلط هذا التحقيق الضوء على جانب خفي من استخدام التكنولوجيا، حيث تتحول الأدوات البسيطة إلى وسائل معقدة في يد جهات تسعى لتحقيق أهداف تتجاوز بكثير ما يظهر على السطح، ما يفرض تحديات جديدة تتطلب وعيًا رقميًا أعلى ويقظة مستمرة من المستخدمين.